Bankkártyacsalások ipari mennyiségben - A kiberbűnözés, avagy a digitális alvilág bugyrai 5.0

Néhány évtizede a tolvajok még csak a zsebünkből lopták el a pénzünket, ennek azonban úgy tűnik leáldozott. Ma a digitális bűnözők gyakran kilométerekkel távolabb is képesek arra, amire a hagyományos fosztogatók régebben, azzal a különbséggel, hogy utóbbi esetben előfordulhat, a turpisságot csak hetekkel később vesszük észre. Sőt, a digitális és elektronikus bankkártyák előretörésével többet is veszíthetünk a pénzünknél: az online alvilág kártyaadatok ellopására és értékesítésére szakosodott ága mára egy komoly pénzösszegeket megmozgató iparággá vált.

Sorozatunk eddigi részeiben a dark web kialakulásával foglalkoztunk, olvasóinkat elkalauzoltuk a dark web honlapokkal és a kémprogramokkal teli világába és betekintettünk a digitális drogbizniszbe is. Ebben a részünkben az online kártyacsalásokról lesz szó.

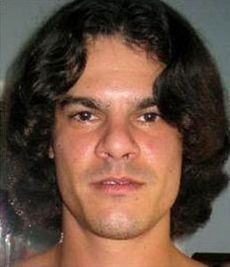

Egy modern hitelkártya több biztonsági elemből áll, azonban az internetes fizetéshez gyakran elég a kártyaszám, a cvv kód, a lejárat és a felhasználó neve. Korábban a hitelkártya-csalás rendkívül egyszerű volt. A bűnözők például az American Express hitelkártyáinak "luhn" algoritmusát megfejtve hamis kártyát készítettek egy egyszerű képletszámítás segítségével, azt egy műanyag hamisítványra helyezték, aztán igénybe vették a szolgáltatásokat. Ezek azonban inkább egyszerű hamisítások voltak, mint internetes bűncselekmények, és magánszemély ritkán volt a károsultak között. Mára a helyzet megváltozott. Az első kifejezetten nagy kaliberű számítógépes kártyacsaló Alberto Gonzalez, aki jelenleg 35 éves, Miamiban élt, és "soupnazi" álnéven tevékenykedett. Albert Gonzalez állítólag korábban szövetségi informátorként dolgozott, és más hackerek elfogásában segített az amerikai titkosszolgálatoknak. Azonban lebukott és a bíróság 2009-ben bűnösnek találta abban, hogy áruházláncok, kereskedő cégek - mint például a Barnes & Noble és a Sports Authority - számítógépes hálózatát meghackelte és ellopta az ott tárolt bankkártya-adatokat. Úgy tűnik, az amerikai szövetségi informátorok között ez előfordul, mint azt már Ulbricht ügyében láttuk.

Milliók a föld alatt - egy dobszerkóban

Végül húsz év börtönt kapott kicsit sem áldásos tevékenységéért. A rendőrök a házkutatáson több millió dollárt találtak nála készpénzben, mégpedig a kertjében elásott dobfelszerelésben. Úgy tűnik hű maradt szállóigévé vált mondásához, miszerint: "Gazdagodj meg gyorsan, vagy halj bele a próbálkozásba" ("Get rich fast or die trying"). Gonzalez módszere egyszerű volt: a sérülékeny wifi hálózatokon keresztül törte fel a rendszert, aztán az adatokat felhasználva egyik részét eladta, másik részét készpénzként maga vette fel. Az alapelvet azóta sokkal kifinomultabb technikák követték, és mára igazi üzletággá vált a kártyaszám-üzlet. A kártyaadatokat a "carderek" nagy tömegben lopják el a nem elég jól védett honlapokról, vagy akár – óvatlan felhasználók esetében – online fórumokról, és a rajta található pénzt aztán különböző metódusokkal átutalják, és digitális valuta-fórumokon legális forrássá alakítják át.

Hogy csinálják a "carderek"?

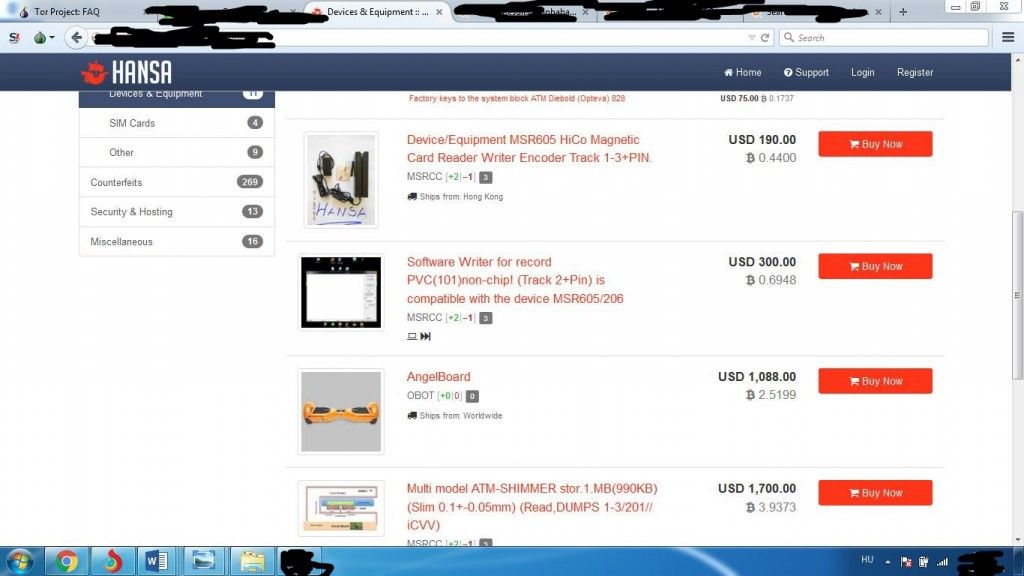

A bankszektor hamar elejét vette az olyan egyszerű visszaéléseknek, mint például a kártyaszám-hamisítás és mára egyszerű "check" alapján csak valóban forgalomba hozott, számlafedezettel rendelkező, névvel ellátott kártyákkal lehet visszaélni. Ezért a "carder" üzletben ma már csak valódi bankártya-adatokat szerzik meg a gyanútlan ügyfelektől. Három fő módozatot ismerünk. Az egyik közvetlen (viszonylagos) fizikai közelséget igényel, és az új RFId – vagy paypass - chipeket olvassák le egy kis rádióadó segítségével. A másik pedig a kártyaleolvasó automaták meghackelése. Utóbbi módszer az egyik legújabb metódus szerint ismét egy wifi kapcsolati hibát használ ki. A harmadik módszer a felhasználót veszi célba távolról: az interneten. Mindegyikhez az online alvilág feketepiaci fórumain könnyen elérhetők „carder” eszközök is használhatók.

Különleges és magyar sajátosság, hogy régebben egyes leolvasó típusokon, és a kiadott számlán például a SZÉP kártya száma és felhasználója is megjelent az aláírással. Ez azt jelenti, hogy ha egy hanyag mozdulattal otthagytuk a számlát, akkor a következő pillanatban már akár le is emelhették pénzünket a bűnözők, ráadásul a nevünkben.

A Google-kereső is segített

Az internetes keresés már régóta ismeretes. A legegyszerűbb megoldás volt ez a „hőskorban": a bűnözők a hitelkártyák első nyolc számjegyét a Google keresőjének "advanced search" funkciójába írták be, és különböző metódusokkal képesek voltak hitelkártya-adatokhoz jutni. A technikát Bennett Haselton 2007-es cikkében leplezte le a Slashdoton internetes újságban, később a Google javította a hibát, azonban 2013-ban egy magyar biztonsági mérnök, a toptal.com szerkesztője, Kálmán Gergely rámutatott, hogy hexadecimális formában még mindig könnyen kereshetők az adatok. A hibát azóta javították (egyébként az esetek 99.9%-ban nem lehetett érvényes, letiltatlan adatokhoz jutni ezzel a metódussal már 2010 óta).

Azonban az internetes keresés hiszékeny felhasználók becsapásával, és egyes honlapok feltörésével is működhet. Ennek is több variált módozata is van, az erre specializálódott „carderek” sérülékeny honlapok, például webáruházak honlapjait hackelik meg, és ezzel jutnak érvényes hitelkártya adatokhoz. Másik módozat, ha úgynevezett „botnetet” használ a "carder" – vagyis több ezer megfertőzött gépre "keyloggert" telepít és a fájlok között percek alatt kiszűrhető az éles hitelkártya adat.

A másodlagos kártyaüzlet – gubát gubáért

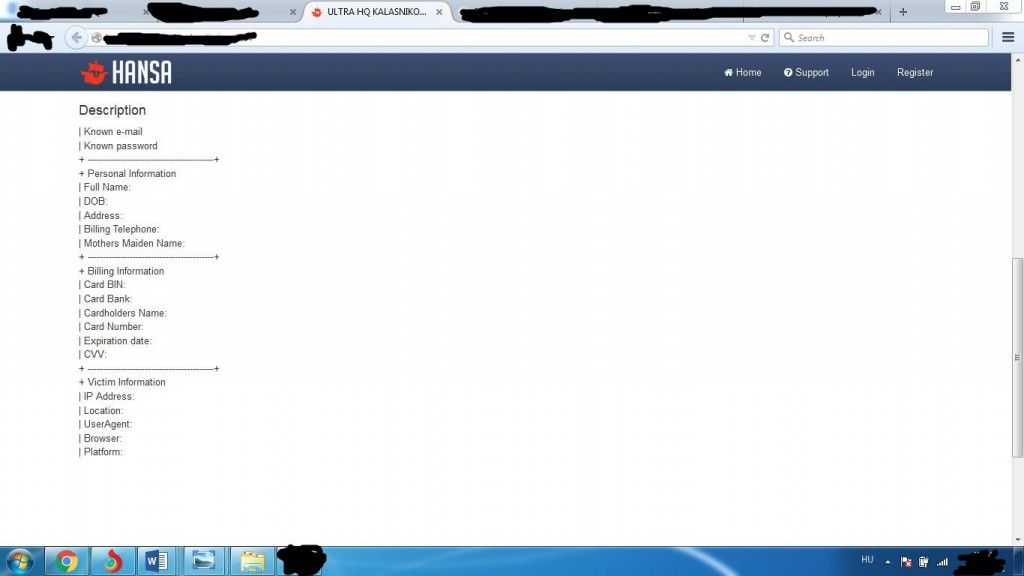

A kártyaadatokkal üzletelő digitális alvilágban kialakult a másodlagos piac is, amelyben a lopott, de ellenőrizetlen hitelkártya adatcsomagokat (dump - guba) adnak-vesznek, kártyánként 10-30 dolláros áron. Ezeket a dark weben találják meg a szakosodott bűnözők, gyakran még garancia is van az adatcsomagokra: ha bizonyos százalék (általában 15%) alatt lehet csak jól felhasználni a kártyaadatot, akkor az eladó vagy visszafizeti az összeget, vagy új adatokat küld. A dump fájlok mindig tartalmazzák a kártyaszámot, a lejárati időt, a három jegyű cvv kódot, és a tulajdonos nevét. Kibővített esetben – ha a hackernek jó fogása volt – a PIN kódot, esetleg az áldozat TB számát és születési idejét, e-mail címét is (például ezeket kellett az áldozatnak ellenőrző kérdésként megadni a feltört honlapon).

Majd foglalkozunk vele, ha megtörténik...

A Kaspersky Lab 2014 végén tanulmányt készített a kártyacsalásokról. Az összeállítás megmutatja, hogy a bankok és pénzügyi szervezetek nehezen tudják kezelni a pénzügyi csalásokat a mai többcsatornás világban. A pénzügyi szolgáltatók 38 százaléka azt is elismerte, egyre nehezebb megmondani, hogy egy tranzakció hamis vagy valódi, és minden harmadik a "majd foglalkozunk vele, ha megtörténik" megközelítést választja a csalások elleni védelemre. A Kaspersky Lab kutatása 22,9 millió rosszindulatú pénzügyi malware támadásról számolt be 2014-ben, amellyel 2,7 millió ügyfelet céloztak meg világszerte. A Kaspersky Lab és a B2B International által végzett kutatásból az is kiderült, hogy a pénzügyi szolgáltató szervezetek 33 százaléka nem nyújt az ügyfelek számára biztonságos csatornát az összes fizetési tranzakcióhoz.

Az intellektuális kihívás

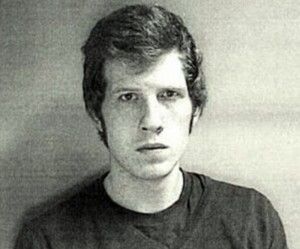

Nem közvetlenül „carder” de az online fizetési piachoz kapcsolódik, a paypal csalás. Az egyik első elkövető, az akkor 23 éves Edward Pearson három szoftvert is írt, illetve módosított, hogy pénzügyi adatokat lopjon. A már ismert "botnet" programok, a Zeus, a SpyEye majd Python - ez programozó nyelv - szoftvere segítségével behatolt a Paypal rendszerébe a felhasználói adatokhoz, majd közel kétszázezer számla adatait lopta el. A nyomozók, hogy illusztrálják az eset összetettségét, csak annyit mondtak, hogy a vádirat egyedül 64 ezer A/4-es lapot töltene meg kinyomtatva.

Ügyvédje azzal védekezett a bíróságon, hogy védence a tettét inkább az intellektuális kihívás miatt csinálta, mint a pénzért. Ám ezzel némileg szemben áll az a tény, hogy a lebukása pillanatában épp egy idegen bankkártya adatait megadva próbálta kifizetni egy méregdrága luxusszálloda elnöki lakosztályát.

Cimlapfotó: eu2004.hu