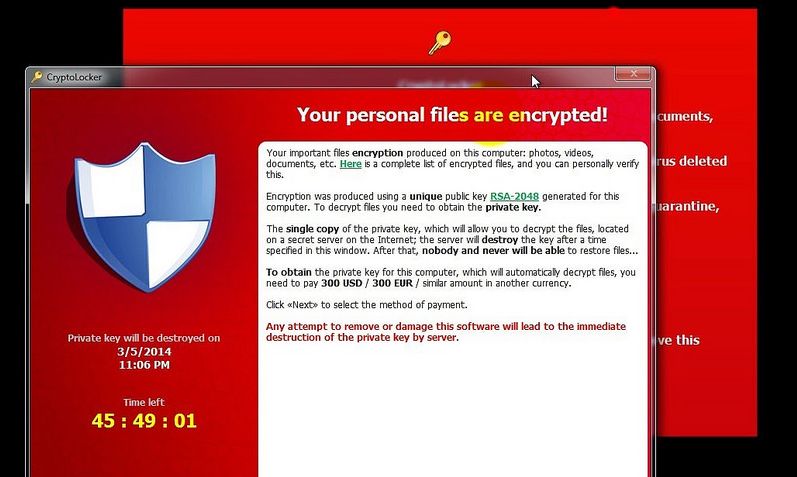

Egészségügyi intézmények, nagyvállalatok és bankok is áldozatává váltak annak a kibertámadásnak, amely pénteken világszerte károkat okozott. A PestiSrácok.hu itt adott bővebben hírt az esetről, amely során egy úgynevezett zsarolóvírus zárolja a felhasználók adatait, és 300 dollárnak megfelelő összeget akar kizsarolni bitcoin virtuális valutában az adatok újbóli hozzáférhetőségéért. Alább közzétesszük Hubert Csaba információbiztonsági szakértő és kibernyomozó írását a támadásról és a lehetséges védekezési módokról.

HUBERT CSABA

2017. május 12-én bombaként robbant a hír, hogy egy zsarolóvírus miatt az Egyesült Királyságban leálltak a kórházak rendszerei, csak a sürgős eseteket tudják ellátni, teljes a káosz. Ezt követően gyorsan érkeztek jelentések más országokból is, ahol hasonló jelenségeket tapasztaltak. Mostanra már több mint 99 országot érint a globális kibertámadás, az áldozatok között magyarországi vállalatok is vannak.

Hogy mi történt pontosan? A WannaCrypt-nek elnevezett zsarolóvírus rászabadult a világon üzemelő informatikai rendszerekre. Zsarolóvírusok már évek óta léteznek, az újdonságot az jelenti, hogy ennek a vírusnak az alapja az amerikai Nemzetbiztonsági Ügynökség (NSA) által kiberkémkedésre fejlesztett kiberfegyver egy része. Ezt a Shadow Brokers nevű hacker csapat lopta el és tette közzé az interneten korábban, a gyors terjedés lehetősége pedig abban rejlik, hogy a WannaCrypt a Windows rendszerekben a legtöbb helyen fellelhető sérülékenységet használ ki.

Nem vesszük elég komolyan a kibervédekezést

A támadás és a fertőzöttség nagy mértéke ismét rávilágít arra, hogy a világon mennyire nem veszik komolyan az informatikai cégek és szakemberek azokat a kötelező szakmai műveleteket, amelyekkel megelőzhetőek lennének az ilyen támadások. Még mindig az utólagos katasztrófaelhárítási protokollok működnek (már ha működnek), pedig a proaktív védelem jelentene igazi megoldást. Egy jól felépített, karbantartott rendszer és a megelőző gondolkodásmód esetén sokkal kevesebbe kerülne a károk helyreállítása. Emellett az is látható, hogy a rendszereket nem frissítik rendszeresen, hiszen egy olyan hiba kihasználásáról beszélhetünk, amelyet a Microsoft már márciusban javított.

Ahhoz, hogy megelőzhetőek legyenek ezek a támadások, legalább az alábbi lépéseket kellene elvégeznie mindenkinek:

-

aktív, folyamatosan frissülő, központilag menedzselhető vírusvédelmi rendszer kialakítása

-

modern, folyamatosan frissülő UTM eszköz használata (teljes hálózati és webes forgalomszűrés, kontroll, tűzfal, SPAM és vírusvédelem)

-

offline, ütemezett, kiszámítható mentési rendszer kialakítása

-

üzletmenet-folytonossági terv (BCP) és katasztrófa-elhárítási terv (DRP) kidolgozása

-

munkatársak, vezetők rendszeres tudatosító oktatása

-

operációs rendszerek és használt szoftverek folyamatos és mielőbbi frissítése, naprakészen tartása

-

alapértelmezett jelszavak, portok megváltoztatása

-

céges informatikai biztonsági házirend kialakítása

-

jogosultságok és hozzáférések szabályozása

Csak többrétegű védelmi rendszer nyújthat megfelelő biztonságot, napjainkban viszont még a nagyobb cégek esetében is hiányoznak a fent felsorolt megoldások. A felelős(ök) keresése ilyen szempontból lényegtelen, hiszen egyrészt nem célzott kiberkémkedési akcióról beszélhetünk, másrészt a támadás sikere sokkal kisebb lett volna, ha a legtöbben betartották volna az alapvető szakmai követelményeket. A jövőben több hasonló támadás várható, és ameddig a szakemberek nem alakítják ki megfelelően a rendszereiket, addig ezek mindig sikeres és komoly károkat okozó támadások lesznek.

Facebook

Twitter

YouTube

RSS